Чем отличается AT от AMT: «робот» или классический «автомат»

Как известно, сегодня все автоматические трансмиссии принято называть АКПП. При этом «автоматом» может называться как классическая гидромеханическая КПП с гидротрансформаторам, так и вариатор CVT или роботизированная механика РКПП.

С учетом того, что коробка-робот также может быть представлена двумя типами КПП (например, полуавтоматическая механика АМТ и преселективная коробка типа DSG), у многих автолюбителей при выборе автоматической трансмиссии нередко возникают сложности.

Далее мы отдельно рассмотрим, что такое AT и АМТ, какие преимущества и недостатки имеют коробки данных типов, а также на что следует обратить внимание при выборе автомобиля с тем или иным видом автоматической коробки передач.

Содержание статьи

Автоматическая коробка АТ или АМТ: особенности КПП

Прежде всего, изначально автомобили оснащались всего двумя типами коробок передач: традиционная механика и гидромеханический автомат АКПП (он же AT). Однако в дальнейшем появились вариаторы CVТ, а также сравнительно недавно и коробки-роботы (АМТ и преселективные РКПП).

Если же говорить об АТ, данный тип коробок передач появился немногим позже, чем МКПП. Долгое время такая коробка оставалась единственным типом автомата, благодаря чему вплоть до сегодняшнего дня продолжает являться одним из самых распространенных типов АКПП.

- Теперь давайте рассмотрим классическую АКПП и относительно недавно появившиеся роботы типа АМТ более подробно.

Начнем с традиционного автомата.

Начнем с традиционного автомата.

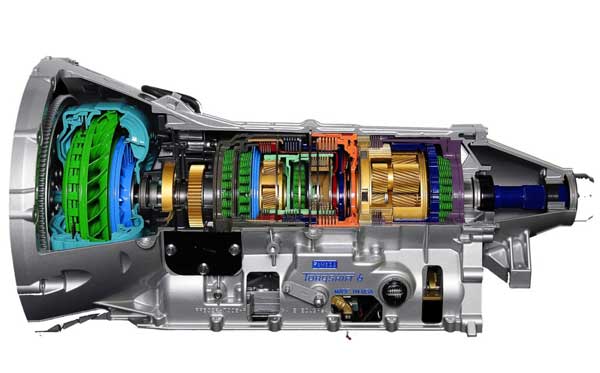

Итак, гидромеханическая АКПП представляет собой сложное и дорогостоящее устройство, в котором сочетаются элементы гидравлики, механики и электроники. АКПП, в отличие от вариатора, является коробкой ступенчатого типа, то есть имеет фиксированные передачи.

Такая коробка не получила привычного механического сцепления, так как крутящий момент от ДВС на трансмиссию передается через специальное устройство («бублик» АКПП или гидротрансформатор).

Важную роль в таких автоматах играет трансмиссионная жидкость ATF (масло АКПП). Указанная жидкость является не просто смазкой, а рабочим телом. В гидротрансформаторе происходит преобразование крутящего момента и затем осуществляется его передача на коробку именно через жидкость.

Также трансмиссионное масло в АКПП подается под давлением по каналам гидроблока, то есть ATF воздействует на исполнительные механизмы для включения передач. Перераспределение потоков жидкости происходит путем открытия и закрытия клапанов (соленоидов), работой которых управляет ЭБУ АКПП.При этом классический автомат (с учетом особенностей его устройства и работы) нуждается в большом количестве трансмиссионного масла, чувствителен к качеству ATF и состоянию жидкости. Также агрегат не рассчитан на постоянные высокие нагрузки, «боится» длительных пробуксовок, резких стартов, езды на высоких оборотах.

Еще наличие гидротрансформатора означает, что КПД такой коробки несколько ниже по сравнению с аналогами (на 10-15%), что означает повышенный расход топлива и потери в динамике разгона.

Средний ресурс таких АКПП составляет 200-250 тыс. км., но только при условии своевременного и качественно обслуживания, а также соблюдения целого ряда правил в рамках эксплуатации ТС, оснащенных автоматом данного типа.

Коробка АМТ: плюсы и минусы

Теперь вернемся к АМТ (автоматизированная механическая трансмиссия). Прежде всего, АМТ коробка также способна переключать передачи в автоматическом режиме. Однако по устройству и принципам работы решение сильно отличается от AT.

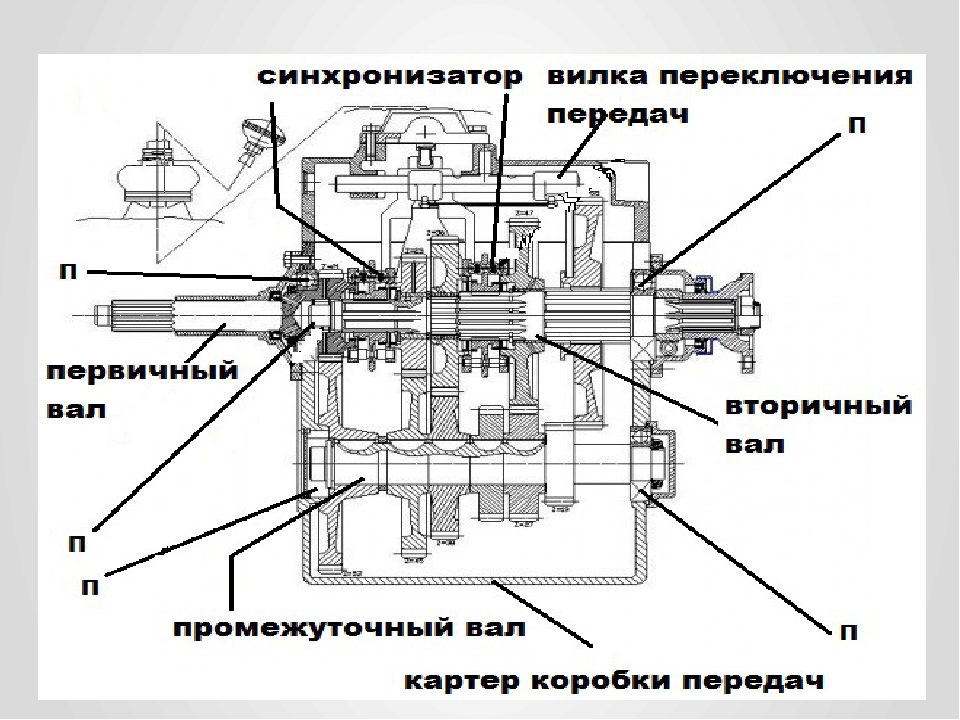

Как уже было сказано выше, АМТ намного ближе к механической коробке передач. Фактически, такой робот — механика, которая управляется посредством электронного блока и сервомеханизмов. Данное решение позволяет значительно снизить стоимость производства самой коробки (до двух раз по сравнению с АT), а также повысить надежность и ремонтопригодность агрегата.

Также в АМТ используется обычное механическое сцепление, благодаря чему с данной трансмиссией автомобиль получает приемлемую разгонную динамику одновременно с повышенной топливной экономичностью.

Параллельно стоит отметить, что наличие режима Типтроник позволяет водителю переключать передачи в ручном полуавтоматическом режиме при такой необходимости, задействовать весь потенциал двигателя, преодолевать сложные участки на дороге и т.д.

Если просто, АМТ включает в себя:

- механическую коробку;

- приводы сцепления и передач;

- фрикционное сцепление;

- датчики и ЭБУ коробкой;

В зависимости от конструкции, могут быть использованы два типа приводов сцепления (электрический привод сцепления от электродвигателей и гидравлический с набором гидроцилиндров и электромагнитных клапанов).

Рекомендуем также прочитать статью о том, какую автоматическую коробку лучше выбрать. Из этой статьи вы узнаете, в каких случаях один тип АКПП оказывается лучше другого, с какой коробкой автомат выбирать машину и на что обратить внимание перед покупкой авто с коробкой-автомат.

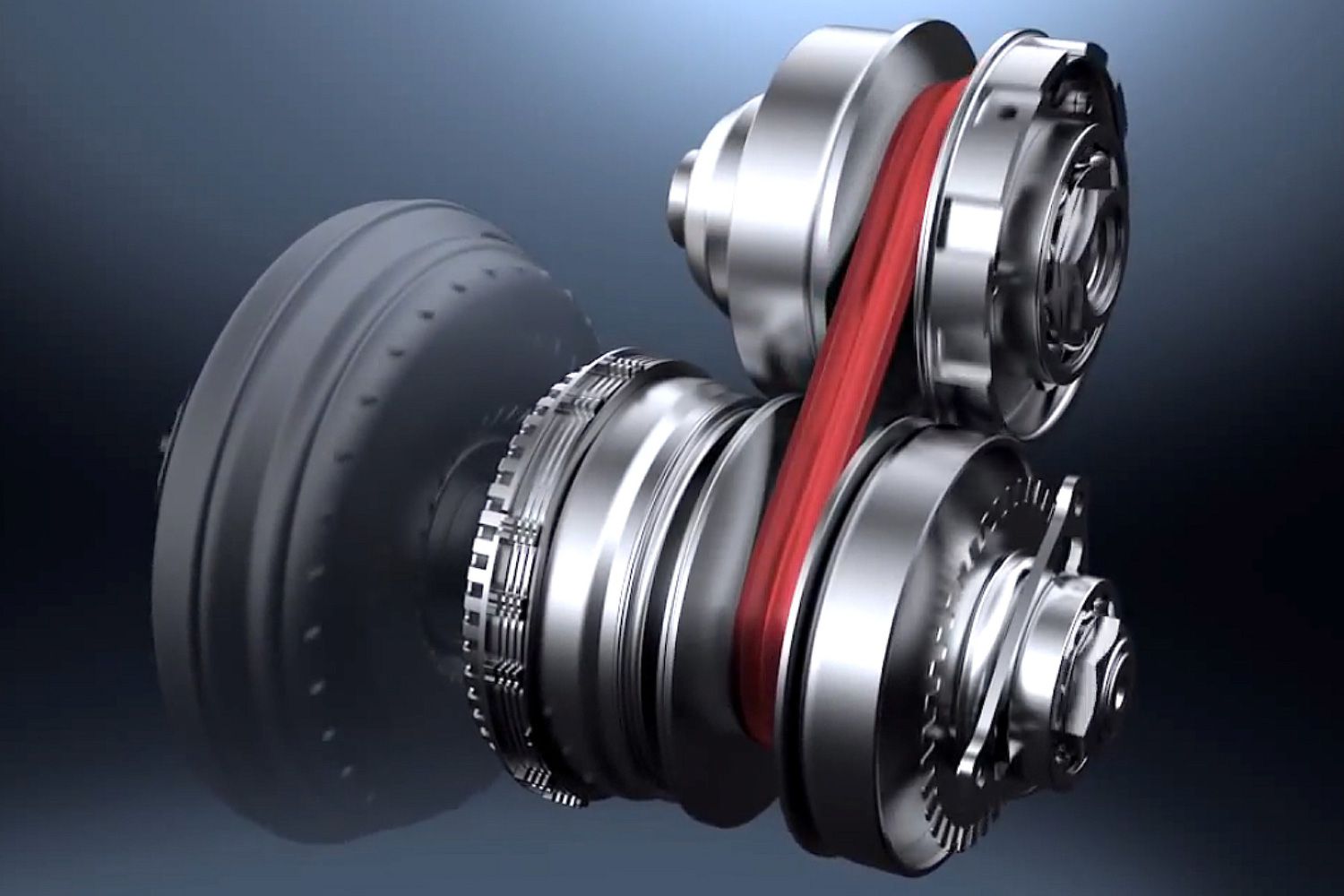

Гидропривод на практике работает быстрее и эффективнее, однако его стоимость намного выше. По этой причине такой привод обычно используется на спорткарах и коробках-роботах с двойным сцеплением (преселективная коробка передач).

Казалось бы, производителям удалось получить комфорт автомата и одновременно простоту и надежность механической коробки МКПП. Однако на деле это не совсем так. Прежде всего, пострадал комфорт по сравнению с классическим автоматом. АМТ может дергаться при переключениях, появляются задержки при переключениях и провалы, что заметно снижает комфорт при эксплуатации.

Еще низкая скорость переключения передач на трансмиссиях с электрическим приводом приводит к разрыву потока мощности, динамика автомобиля ухудшается. Также возникают нарекания на ресурс и надежность однодисковых роботов АМТ. Хотя в основе лежит проверенная временем механическая коробка, которая управляется электроникой, проблемы обычно возникают не с самой КПП, а с исполнительными механизмами, электронными компонентами и сцеплением.

Примечательно то, что ресурс сервомеханизмов небольшой (около 100 тыс. км.), при этом они плохо поддаются ремонту и требуют замены. Для многих владельцев высокая стоимость подобных устройств является крайне неприятным сюрпризом.

Также на таких роботах быстро изнашивается сцепление. Часто менять его нужно уже к 60-70 тыс. км. По мере износа точка схватывания сцепления смещается, коробка может начать дергаться или переходит в аварийный режим. По этой причине нужно регулярно выполнять адаптацию сцепления коробки робот.

Получается, хотя робот похож на МКПП, однако все равно подходит только для спокойной и плавной езды. Также по надежности такая КПП уступает механике и часто требует ремонта раньше, чем АКПП. Машина с коробкой АМТ также боится пробуксовок, высоких нагрузок, попыток запуска с «толкача» и т.п.

Что в итоге

Как видно, однозначно ответить на вопрос, что лучше, AT или AMT, достаточно сложно. С одной стороны, низкая себестоимость производства позволяет сделать АМТ робот более доступным. Однако не следует забывать о том, что комфорт и надежность в этом случае несколько пострадают.

Также ошибочно надеяться на простоту и ремонтопригодность МКПП при выборе АМТ, так как замена сервомеханизмов, исполнительных устройств и сцепления в случае с роботом получается достаточно затратными операциями.

Если же возникает необходимость ремонта, следует быть готовым к серьезным затратам. Как правило, это касается не только самой коробки, но и гидротрансформатора. Напоследок отметим, что более достойной альтернативой классическим АТ сегодня можно считать уже не АМТ, а коробки робот с двойным сцеплением (типа DSG или Powershift).

Такая коробка является симбиозом автомата и робота, при этом лишена основных недостатков АМТ. Однако минусом можно считать высокую стоимость, среднюю надежность, низкую ремонтопригодность и недостатки, которые позаимствованы от классического автомата.

Что же касается АМТ, такая КПП сегодня зачастую ставится на бюджетные городские авто и подходит для спокойной езды в автоматическом режиме с возможностью перехода на ручное управление. Получается, коробка АМТ позволяет обеспечить больше комфорта, чем механика МКПП, однако по ряду показателей сильно не дотягивает до полноценной коробки автомат AT.

Читайте также

Коробка атм что это – Защита имущества

С механической коробкой передач всё всегда было предельно ясно, но появление новых трансмиссий заводит автолюбителей в тупик при выборе машины. Коробка робот и автомат: в чём разница, каковы преимущества каждой трансмиссии и на чём в итоге остановить свой выбор?

Имея ранее ограниченный выбор трансмиссий, автолюбители при покупке транспортного средства могли отдать предпочтение только механике или автомату. Сейчас же активное развитие автомобильной индустрии привело к появлению новых трансмиссий, и выбор становится уже не таким простым. Интерес представляет коробка робот и автомат: в чём разница между этими трансмиссиями и как между ними выбирать?

Чем отличается робот от автомата

Чтобы понять, чем отличается коробка автомат от робота, стоит разобраться с принципом работы каждой из указанных трансмиссий и устройством системы в целом.

Устройство и принцип работы АКПП

В основе автоматики система управления, гидротрансформатор и сама КПП планетарного типа с конкретными шестернями и фрикционами. Благодаря подобной конструкции скорости переключаются в автономном режиме без участия водителя. Ориентиром в данном случае являются такие параметры, как режим движения, нагрузка и обороты двигателя.

Дополнительно рекомендуем прочитать статью нашего специалиста, посвящённую тому, как правильно ездить на автомате.

Читайте также очень познавательную статью нашего специалиста, рассказывающую о том, как правильно ездить на механике.

Что такое вариаторная коробка передач и каковы её особенности? Узнайте об этом из материала нашего специалиста.

Также советуем прочитать статью нашего эксперта, в которой подробно рассказывается об особенностях АКПП Aisin.

Актуальность установки автомата наблюдается на грузовых и легковых машинах, а также автобусах. Если автомобиль переднеприводный, конструкция АКПП дополняется дифференциалом и главной передачей.

Устройство и принцип работы РКПП

Первое, чем отличается робот от автомата — особая конструкция, сочетающая в себе возможности механической и автоматической КПП. По сути, механика в данном случае дополнена автоматическим управлением с исполнительными механизмами, которые отвечают за переключение передач и работы сцепления. Переключение происходит аналогичным образом, как в случае с механической трансмиссией, но водитель в этом не участвует.

Первостепенной целью создания роботизированной КПП являлось снижение стоимости трансмиссии и одновременное слияние всех преимуществ механики и автомата. Речь идёт об удобстве управления и комфорте. В результате существует несколько вариантов устройства системы.

- На примере автомобилей BMW серии M можно рассмотреть наиболее качественную и известную РКПП под названием Sequental M Gearbox (SMG). Коробка передач 6-ступенчатая, механическая, при этом электронная управляемая гидравлика отвечает за переключение скоростей и отключение сцепления. Передачи переключаются за 0,08 сек.

- На примере Mercedes-Benz A-класса можно рассмотреть другой принцип, где электрогидравлический привод сцепления установлен на базе механики. В переключении скоростей водитель участвует, но педалей здесь только две. Электрический привод самостоятельно отслеживает положение рычага и педали газа, поэтому сцепление в данном случае отсутствует и отключается в автоматическом режиме. Цифры на ABS и датчиках двигателя помогают электронике в расчеёах, чтобы избежать рывков при переключении и резкого прекращения работы двигателя.

- На примере автомобилей Ford и Opel можно рассмотреть третий принцип, где гидронасосы заменены шаговыми двигателями. Несмотря на бюджетность такого варианта, на практике он получился не слишком удачным, что выражается в задержке переключения скоростей и сильных рывках. Тем не менее на Toyota Corolla установлена аналогичная трансмиссия, и упомянутые недостатки здесь отсутствуют.

Основные отличия АКПП от РКПП

Итак, коробка робот и автомат: в чём разница между этими двумя трансмиссиями?

- Первое отличие в конструкции. В случае с роботом это механика с блоком управления, устройство автоматики совсем другое.

- Плавность и скорость переключений у автоматики лучше.

- Почти все АКПП лишены функции ручного переключения, тогда как у роботизированной трансмиссии данная функция присутствует.

- Еще одно отличие робота от автомата заключается в бюджетном ремонте и обслуживании первого.

- Экономия также выражается в том, что робот потребляет меньше масла и топлива.

Преимущества и недостатки трансмиссий

Чтобы окончательно сделать выводы о том, что лучше: робот или автомат, стоит проанализировать положительные и отрицательные стороны каждой из трансмиссий.

Плюсы и минусы АКПП

Сравнительная характеристика преимуществ и недостатков автоматики представлена далее.

| Преимущества | Недостатки |

|

|

- Экономичность на уровне механики.

- Более низкая цена, доступный ремонт и обслуживание. Более экономное потребление масла.

- Быстрое переключение скорости благодаря соответствующим системам на руле.

- Роботизированная коробка передач, в отличие от автоматической, меньше весит.

- Более высокая динамика.

- Недостаточно плавное переключение скоростей, чувствуются рывки.

- После включения заданной передачи ощущается задержка.

- Необходимость переключать рычаг в нейтральное положение при любой остановке.

- Ресурс КПП существенно страдает при каждой пробуксовке.

- Наличие небольшого отката во время начала движения.

Вывод

Чтобы определиться, какая трансмиссия лучше, необходимо сначала определиться с собственными представлениями о комфорте, удобстве и безопасности управления машиной. Изучая характеристики авто во время покупки, помните о том, что отсутствие педали сцепления у обеих рассмотренных трансмиссий может привести в замешательство и неопытный водитель может роботизированную коробку принять за автомат.

Автоматизированная механическая трансмиссия, или сокращенно АМТ быстро завоёвывает рынок и пользуется большим спросом среди потребителей. Завоевать популярность коробке помогло удобство эксплуатации и комфорт при езде на автотранспортном средстве.

Производители автомобилей так же уделяют механизму много внимания и делают ставку на дальнейшее использование и усовершенствование коробки. Все дело в большом количестве положительных нюансов, это: простота и надёжность конструкции, относительно небольшие габариты и вес, невысокая цена производства и главная особенность, это приличная экономия топлива. Не случайно коробка данного типа активно устанавливается на автомобили марки «Лада», выпускаемые ПАО «АвтоВАЗ».

Все дело в большом количестве положительных нюансов, это: простота и надёжность конструкции, относительно небольшие габариты и вес, невысокая цена производства и главная особенность, это приличная экономия топлива. Не случайно коробка данного типа активно устанавливается на автомобили марки «Лада», выпускаемые ПАО «АвтоВАЗ».

Устройство и принцип работы

Многие пользователи не понимают до конца принцип работы роботизированной коробки, считая её сложным механизмом. Конструктивно 5 АМТ коробка «Лада» является не чем иным, как 5-ти ступенчатой механической коробкой передач, управление которой взяла на себя электроника.

Итак, 5 АМТ что это, рассмотрим подробно. Детальное рассмотрение коробки, выпускаемой ПАО «АвтоВАЗ» говорит о том, что используется стандартная схема автоматизированной трансмиссии механического типа с применением одного диска в конструкции фрикционного сцепления.

Компоновка выглядит следующим образом:

- Сцепление коробки;

- Коробка переменных передач, механического типа;

- Приводы передач коробки и привод сцепления;

- Управляющий модуль коробки.

За управление передачами отвечает специальное устройство, мехатроник. Поскольку он представляет собой набор управляющих элементов, в виде датчиков и электроники, то механических связей для переключения передач конструкцией не предусмотрено.

В его состав входит:

- Датчик оборотов коробки переменных передач на первичном валу;

- Селектор управления режимами коробки передач;

- Актуатор, управляющий переключением передач и выключением сцепления коробки;

- Контролер коробки передач.

Коробка передач работает в одном из двух режимов: автоматическом и полуавтоматическом. Получая информацию с датчиков, в автоматическом режиме коробка переключает передачи без участия водителя. Передачи переключаются посредством программного обеспечения и сигналов, поступающих от модуля управления. В ручном режиме, передачи переключаются водителем с применением рычага переключения. Движение вперед, повышает передачу, движение назад, понижает.

Движение вперед, повышает передачу, движение назад, понижает.

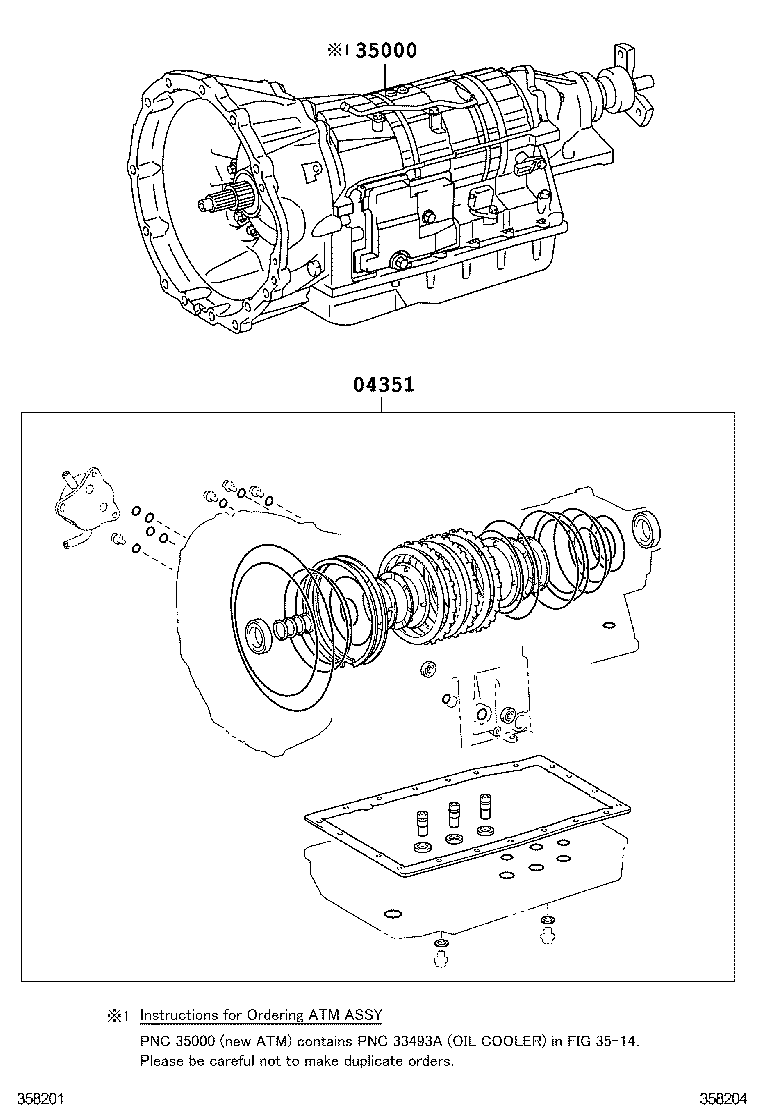

С 2012 года на автомобили «Лада» устанавливали Японскую коробку 4 АТ, производимую фирмой Jatco. Это классический четырех ступенчатый автомат, укомплектованный гидравлическим трансформатором. Перед покупателями стоял вопрос, 4 АТ или 5 АМТ, что лучше, на чем остановить выбор и как это скажется на дальнейшей эксплуатации? Автомат имел ряд преимуществ, связанных с плавностью хода и комфортом. Однако недостатков было больше, это повышенный расход топлива, дорогое и сложное обслуживание. Со временем робот стал популярен среди автолюбителей.

На какие автомобили устанавливается

Первый автомобиль под маркой «Lada Приора» в комплектации с АМТ, был выпущен в 2014 году, устанавливаемая коробка имела модификацию АМТ-2182. После обкатки и доработки механизмов и элементов программы, автоматическими механическими трансмиссиями стали укомплектовывать «Ладу Гранта», случилось это в марте 2015 года, и «Lada Веста», в 2016 году. Такой же коробкой передач укомплектовали автомобили «Lada Калина» и «Lada Xray».

Поздние модификации коробок, конструктивно похожи на первую коробку передач, выпущенную компанией. Разница заключается в усовершенствованной программе последней версии, которую разрабатывала немецкая компания ZF Friedrichshafen AG. В основе принципа положено использование нового алгоритма переключения трансмиссии и усовершенствованная функциональная логика. АМТ имеет ряд особенностей при эксплуатации, характеризуется как простой, надежный, экономичный агрегат.

Достоинства и недостатки

Сравнивая трансмиссию с другими представителями автоматов, можно выделить как положительные, так и отрицательные черты коробки.

Достоинства агрегата 5 АМТ:

- Пониженный расход топлива, показатели сопоставимы с механической коробкой передач 5 МТ;

- Низкая себестоимость запасных частей и работы в случае ремонта коробки передач;

- Конструкция коробки позволяет буксировать автомобиль при помощи троса или жёсткой сцепки;

- При потере мощности аккумуляторной батареей коробка позволяет завести автомобиль с «толкача»;

- Фрикционный диск и смазочные материалы коробки передач рассчитаны на весь срок службы изделия;

- Защита коробки от неправильного переключения, что позволяет избежать поломки;

- Наличие у коробки автоматического и ручного переключения передач;

- Плавная работа педалью газа способствует переходу без рывков и провалов с передачи на передачу;

- Переключение происходит за короткий промежуток времени, в пределах 120 мс.

;

; - Наличие автоматического алгоритма, позволяющего начинать движение машины, находясь на наклонной поверхности.

Недостатки, присутствующие в эксплуатации коробки:

- Поскольку конструктивно в коробке передач предусмотрено применение сцепления с одним диском, это приводит к потере тяги при переключении;

- Нет возможности применять спортивное вождение автомобиля, поскольку коробка передач при резком нажатии педали газа выдает плавный отклик;

- Нет возможности принудительно выравнивать скорости вращения валов коробки, путём манипуляции педалью газа;

- Отсутствие под рулевых переключателей, при помощи которых можно оперативно менять алгоритм работы коробки передач.

Обслуживание трансмиссия 5 АМТ

Согласно данным производителя, трансмиссия 5 АМТ не нуждается в обслуживании, её элементы защищены от воздействия пыли и влаги, что в свою очередь закрепило за коробкойрепутацию простого, надёжного, безотказного механизма.

Тем не менее, рекомендуется придерживаться правил:

- Следить за уровнем масла, в результате механических повреждений коробки возможна его утечка;

- Вовремя проводить адаптацию сцепления роботизированной коробки.

Коробка представляет собой набор шестеренок, управление которыми осуществляет актуатор ZF. Сцепление коробки со временем изнашивается и его необходимо подстраивать под актуатор, этот процесс и называется адаптацией, он предназначен для устранения рывков и толчков при движении.

Адаптация проводится:

- Каждые 15000 км пробега автомобиля;

- В случае замены сцепления;

- При обновлении настроек бортового компьютера.

Процесс прост и занимает несколько минут: через специальный диагностический разъём автомобиль соединяется с компьютером «АвтоВАЗ», электрик включает программу и в прямом режиме связывается с сервером производителя. Данные сбрасываются на сервер, после чего заводится двигатель и в течение нескольких секунд происходит адаптация.

Диагностику коробки желательно проводить у официального представителя, поскольку для выполнения работ потребуется специальное оборудование и обученный персонал.

Как известно, сегодня все автоматические трансмиссии принято называть АКПП. При этом «автоматом» может называться как классическая гидромеханическая КПП с гидротрансформаторам, так и вариатор CVT или роботизированная механика РКПП.

С учетом того, что коробка-робот также может быть представлена двумя типами КПП (например, полуавтоматическая механика АМТ и преселективная коробка типа DSG), у многих автолюбителей при выборе автоматической трансмиссии нередко возникают сложности.

Далее мы отдельно рассмотрим, что такое AT и АМТ, какие преимущества и недостатки имеют коробки данных типов, а также на что следует обратить внимание при выборе автомобиля с тем или иным видом автоматической коробки передач.

Автоматическая коробка АТ или АМТ: особенности КПП

Прежде всего, изначально автомобили оснащались всего двумя типами коробок передач: традиционная механика и гидромеханический автомат АКПП (он же AT). Однако в дальнейшем появились вариаторы CVТ, а также сравнительно недавно и коробки-роботы (АМТ и преселективные РКПП).

Что касается АМТ, сразу отметим, роботизированная трансмиссия данного типа фактически представляет собой механику МКПП, которая работает без участия водителя, то есть передачи переключаются в автоматическом режиме. Примечательно то, что попытки автоматизировать механику предпринимались достаточно давно, но только благодаря современным технологиям и активному внедрению электроники удалось реализовать подобную задачу.

Если же говорить об АТ, данный тип коробок передач появился немногим позже, чем МКПП. Долгое время такая коробка оставалась единственным типом автомата, благодаря чему вплоть до сегодняшнего дня продолжает являться одним из самых распространенных типов АКПП.

- Теперь давайте рассмотрим классическую АКПП и относительно недавно появившиеся роботы типа АМТ более подробно.

Начнем с традиционного автомата.

Начнем с традиционного автомата.

Итак, гидромеханическая АКПП представляет собой сложное и дорогостоящее устройство, в котором сочетаются элементы гидравлики, механики и электроники. АКПП, в отличие от вариатора, является коробкой ступенчатого типа, то есть имеет фиксированные передачи.

Такая коробка не получила привычного механического сцепления, так как крутящий момент от ДВС на трансмиссию передается через специальное устройство («бублик» АКПП или гидротрансформатор).

Важную роль в таких автоматах играет трансмиссионная жидкость ATF (масло АКПП). Указанная жидкость является не просто смазкой, а рабочим телом. В гидротрансформаторе происходит преобразование крутящего момента и затем осуществляется его передача на коробку именно через жидкость.

Также трансмиссионное масло в АКПП подается под давлением по каналам гидроблока, то есть ATF воздействует на исполнительные механизмы для включения передач. Перераспределение потоков жидкости происходит путем открытия и закрытия клапанов (соленоидов), работой которых управляет ЭБУ АКПП.

Из преимуществ АКПП можно выделить достаточно высокий комфорт, плавность хода и надежность коробки. Исправная AT коробка практически незаметно переключает передачи, работает тихо, без лишних шумов и вибраций.

При этом классический автомат (с учетом особенностей его устройства и работы) нуждается в большом количестве трансмиссионного масла, чувствителен к качеству ATF и состоянию жидкости. Также агрегат не рассчитан на постоянные высокие нагрузки, «боится» длительных пробуксовок, резких стартов, езды на высоких оборотах.

Еще наличие гидротрансформатора означает, что КПД такой коробки несколько ниже по сравнению с аналогами (на 10-15%), что означает повышенный расход топлива и потери в динамике разгона.

Средний ресурс таких АКПП составляет 200-250 тыс. км., но только при условии своевременного и качественно обслуживания, а также соблюдения целого ряда правил в рамках эксплуатации ТС, оснащенных автоматом данного типа. Еще добавим, что ремонт АКПП также зачастую получается сложным и дорогим.

Еще добавим, что ремонт АКПП также зачастую получается сложным и дорогим.

“>

Лада Веста АМТ 2.0 — тест-драйв — журнал За рулем

На Весте появилась новая роботизированная коробка — АВТОВАЗ окрестил ее АМТ 2.0. Ну, не новая — обновленная. Одну из машин с таким роботом «За рулем» удалось получить для знакомства.

Весты с модернизированной роботизированной коробкой выпускают в Ижевске с конца зимы.Весты с модернизированной роботизированной коробкой выпускают в Ижевске с конца зимы.

Наконец-то! Проблем у робота хватало, и мы знали о них лучше многих, ибо в редакции больше двух лет живет Веста с роботом. Но — тсс! — завод выпустил обновленный робот «без пыли, без шуму». Просто начали продавать машины с АМТ 2.0. Информации — ноль. Взять машину на заводе тоже нереально. О новом роботе не было сказано ни слова даже на презентации седана Веста Cross (ЗР, № 7, 2018).

И вот во дворе нашей редакции появилась Лада Веста SW Cross, любезно предоставленная частным владельцем. На одометре 2300 км, состояние машины идеальное. И главное: под капотом — модернизированный робот. Берем в пару редакционную Весту-седан с «дореформенной» коробкой, и в путь.

1. Робот в версии 2.0 стал намного приятнее. Основные недочеты коробки исправлены, хотя с появлением «ползущего» режима вернулся вопрос ресурса сцепления. Ответ на него даст время. 2. Селектор управления коробкой передач прежний. «Зимний» режим подразумевает, что включать вторую передачу нужно самостоятельно и перед каждым стартом. Отдельной клавиши не предусмотрено. 3. Время разгона до 100 км/ч, как гласят официальные данные, не изменилось. |

Ползком отсюда

Изменения подмечаю почти сразу после выезда из ворот редакции. Как же мне не хватало «ползущего» режима Creeping Mode все два с половиной года совместной жизни с Вестой! Особенно при парковке в ограниченном пространстве зимой, когда под колесами наледь. Машина-то начинала двигаться только после нажатия на газ. Теперь же робот действует как классический автомат: чтобы машина поехала, достаточно отпустить педаль тормоза. Причем тяги хватает, чтобы с места преодолеть без нажатия на газ «лежачий полицейский», к которому передние колеса стоят вплотную. Значит, и с зимними снежно-ледяными буграми во дворе робот справится.

Машина-то начинала двигаться только после нажатия на газ. Теперь же робот действует как классический автомат: чтобы машина поехала, достаточно отпустить педаль тормоза. Причем тяги хватает, чтобы с места преодолеть без нажатия на газ «лежачий полицейский», к которому передние колеса стоят вплотную. Значит, и с зимними снежно-ледяными буграми во дворе робот справится.

Веста трогается не столь шустро, как машины с классической гидромеханикой. Коробка секунду думает, потом не спеша включает передачу, и только после этого начинается движение. Я заметил лишь один косяк робота версии 2.0: машина трогается, вгоняя двигатель в дрожь, - словно неопытный водитель еще не приноровился к механической коробке. С одной стороны, это объяснимо. В «ползущем» режиме большие обороты двигателя ни к чему, машина должна трогаться очень плавно, без рывков, поэтому необходимо плавное смыкание дисков сцепления при минимальной подаче газа. Электроника старается, но орудовать сцеплением надо еще нежнее. Дрожь не слишком приятна, да и агрегатам от такого обращения нехорошо. Поэтому, толкаясь в пробке, лучше лишний раз не дергаться, «проползая» по 20–30 сантиметров. А при маневрах во дворе и на парковке «ползущий» режим — самое то!

Материалы по теме

«Ползать» Веста умеет и вперед, и назад. Скорость, которую поддерживает автоматика, зависит от включенной передачи. На первой это 7–8 км/ч, на второй — 14–15 км/ч, на задней — 5–6 км/ч. Предусмотрена защита «от дурака»: режим отключается, если поставить машину на стояночный тормоз или открыть водительскую дверь. Проверил — работает исправно.

На редакционной Весте немного раздражает алгоритм работы системы помощи при троганье на подъеме. После отпускания педали тóрмоза тормозные механизмы пару секунд удерживают машину от отката назад, чтобы водитель успел спокойно перенести ногу с тормоза на газ. Настроена функция таким образом, что небольшие уклоны автоматика «не видит» и потому не срабатывает. За всё время, что Веста сходит с конвейера, эту особенность «противоотката» не излечили — Веста с обновленным роботом при старте в горку тоже пятится назад. И не стóит уповать на «ползущий» режим: при отпускании тóрмоза автоматика включает первую передачу медленнее, чем по команде от педали акселератора, - машина успевает откатиться назад. Так что в заторе на небольшом подъеме придется по старой схеме подстегивать автомобиль педалью газа.

И не стóит уповать на «ползущий» режим: при отпускании тóрмоза автоматика включает первую передачу медленнее, чем по команде от педали акселератора, - машина успевает откатиться назад. Так что в заторе на небольшом подъеме придется по старой схеме подстегивать автомобиль педалью газа.

Не тормозим!

Трогаться со второй передачи прежний робот не позволял. Из-за этого в гололед иной раз приходилось невольно буксовать. Теперь в блок управления внедрен «зимний» алгоритм работы. Только не ищите в Весте клавишу со снежинкой возле селектора коробки. Вторую передачу надо включить собственноручно, переведя рычаг в режим ручного управления. После дерготни в «ползущем» режиме я был настроен скептически, однако в «зимнем» машина трогается вполне уверенно — хотя, конечно, при помощи правой педали. Зачет!

Материалы по теме

Третья доработка — самая важная, на мой взгляд. Медлительность при смене передач была вторым главным поводом для претензий к коробке после недолговечности сцепления (его усилили в прошлом году). Время переключения сократилось благодаря изменению и оптимизации алгоритма включения сервоприводов независимо от оборотов двигателя.

Коробка и впрямь стала «щелкать» быстрее, это заметно даже неспециалисту. Время переключения зависит от передачи и того, насколько сильно водитель давит на газ. В среднем — минус 30% по сравнению с «дореформенной» версией. Например, прежний робот тратил на переход с первой на вторую при езде «в треть педали» 2,6 секунды, новый — 1,8. Если нажать «в пол», параметры составляют 2,0 и 1,3 секунды соответственно.

Коробка стала шустрее переключаться не только вверх, но и вниз! Исчезли раздражающие (а порой и просто опасные) задержки, когда после плавного снижения скорости нажимаешь на газ, а электроника несколько секунд раздумывает, какую скорость ей нужно включить. Я старательно моделировал потенциально проблемные ситуации, но АМТ 2. 0 на провокацию не поддалась: либо заранее переключалась вниз (в отличие от предшественницы), либо оперативно подтыкала нужную ступень. И всё это с задорными перегазовками. Если бы не унылый звук двигателя, которому мерзко аккомпанирует звон резонатора, Веста с роботом могла бы доставить удовольствие даже искушенному водителю.

0 на провокацию не поддалась: либо заранее переключалась вниз (в отличие от предшественницы), либо оперативно подтыкала нужную ступень. И всё это с задорными перегазовками. Если бы не унылый звук двигателя, которому мерзко аккомпанирует звон резонатора, Веста с роботом могла бы доставить удовольствие даже искушенному водителю.

Да-да! Словá «удовольствие» и «робот» теперь вполне могут сочетаться. Конечно, с оглядкой на систему координат. Коробка по-прежнему проигрывает и классическому автомату, и роботу с двумя сцеплениями, и вариатору. Ничего не поделаешь — конструктив такой. Однако прогресс — налицо. Жаль, что ждать пришлось почти три года.

Материалы по теме

Пока модернизированную коробку ставят только на Весты с двигателем 1.8. В инструкции по эксплуатации соответствующие поправки уже появились. На очереди — XRAY, моторы 1.6 и все остальные модели.

Доработки коснулись исключительно программы («железо» не изменилось), посему мы не могли не задать вазовцам вопрос: можно ли перепрошить старый робот? Ответ был категорическим: нельзя! Блоки управления коробкой передач приходят на сборку уже прошитыми — этим занимается компания ZF, которая разработала исполнительные механизмы для робота и помогала в доводке софта. Кроме того, придется менять и контроллер двигателя, который постоянно работает в паре с блоком управления роботом. Теоретически нет ничего невозможного, но финансовые затраты сделают модернизацию неинтересной для владельца.

Впрочем, не исключаем, что быстро появятся умельцы, предлагающие доработку в обход официальных дилеров. Однозначно спрос на их услуги будет. Мне, например, АМТ 2.0 очень приглянулась.

Сокращение времени переключения передач по сравнению с АМТ предыдущей версии

Процент нажатия на педаль акселератора | С первой на вторую | Со второй на третью |

30 | 730 мс | 720 мс |

60 | 690 мс | 880 мс |

100 | 680 мс | 550 мс |

0: робот перезагрузили!

0: робот перезагрузили!На Весте появилась новая роботизированная коробка — АВТОВАЗ окрестил ее АМТ 2.0. Ну, не новая — обновленная. Одну из машин с таким роботом «За рулем» удалось получить для знакомства.

Лада Веста — версия 2.0: робот перезагрузили!Редакция благодарит Игоря Зенкина за предоставленный автомобиль.

КК-01 Коробка коммутационная конечная. Компания АТМ

Охрана здания, объекта или территории производится различными способами. Один из самых востребованных и эффективных среди них — современные системы безопасности, которые включают в себя целый класс оборудования и устройств, нацеленных на обнаружение, ограничение и подавления очагов возгорания. Первоочередная задача таких систем — обнаружить возгорание на охраняемой зоне. Для этого на участке устанавливаются различные датчики, которые и реагируют на появление дыма, повышение температуры в зоне их действия.

Датчики передают соответствующие сигналы в контрольно-приемный пункт, а дальнейшие действия зависят от особенностей установленной системы. Как правило, незамедлительно срабатывает сигнализация, которая оповещает находящихся поблизости людей о возникновении чрезвычайной ситуации. Главная цель оповещения — спасти людей, которые, услышав тревожный сигнал, должны покинуть территорию. Оповещение о пожаре, как правило, является автоматическим. Но в некоторых случаях встречаются варианты с ручным управлением. Автоматические системы, хоть и более дорогие и сложные в обслуживании, гораздо эффективнее справляются с поставленными перед ними задачами.

Следующий этап работы системы пожарной безопасности — дымоудаление. Оно нацелено на оперативное удаление продуктов горения из помещения. Это позволит минимизировать риск отравления для граждан, которые по какой-либо причине не успели вовремя покинуть опасный объект. Важный аспект этого этапа — обеспечение свежего воздуха в здании. Как правило, в таких системах используют естественные приспособления, к которым относятся дымовые люки, шахты.

Системы пожарной безопасности

В основе любой системы безопасности — эффективные автоматические и полуавтоматические приборы подавления огня. По набору характеристик они существенно различаются между собой. Но цель у них одна — максимально быстро устранить возгорание, предотвратить тление и продвижение огня за пределы контролируемой зоны.Главная градация, которая обеспечивает существенное отличие этих систем, это вид используемого вещества. В этой связи различают:

- Водные. Традиционные и распространенные конструкции, которые борются с пламенем с помощью распыления воды. Системы эффективны, но имеют большой недостаток: после их включения выходит из строя техника, портится мебель и предметы интерьера, страдает документация и др. Этот вариант не подходит для подавления химических пожаров.

- Пенные. Позволяет быстро остановить возгорание. Безопасны для человека. Подходят для тушения воспламеняющихся жидкостей, предотвращает распространение ядовитых продуктов горения.

- Газовые. Привлекательны тем, что помимо подавления пламени быстро охлаждается помещение, уменьшая тем самым вред, нанесенный огнем. Однако такие системы нельзя использовать в помещении, где находятся люди.

- Аэрозольные. Прекрасно подходят для тушения электрических приборов, оборудования и техники. Подходящий вариант для установки на складах, в торговых залах. Используются для тушения сложных возгораний.

Существуют также комбинированные системы пожарной безопасности, которые сочетают в себе два или три эффективных способа подавления пламени. Подбор подходящего варианта зависит от функционального назначения помещения, в которое оно устанавливается. Один из основных факторов правильного выбора — забота о здоровье человека. Некоторые системы недопустимо использовать на объектах, где подразумевается одновременное нахождение большого количества человек. Это важно учитывать, чтобы не допустить вредного воздействия на здоровье человека.

Популярные разделы:

Джекпот в банкомате: зловреды и другие способы обогащения

Денежные машины вошли в нашу жизнь в 1967 году, когда в отделении банка Barclays в Лондоне был установлен первый экземпляр банкомата. В настоящее время миллионы человек по всему миру ежедневно используют банкоматы для снятия наличных, пополнения счетов, оплаты различных услуг. Люди пользуются банкоматами, не задумываясь об их аппаратной начинке, программных особенностях или безопасности. К сожалению, производители банкоматов и их непосредственные потребители, банки, тоже уделяют вопросам защищенности банкоматов недостаточно внимания. Это подтверждается ростом числа хищений наличных из банкоматов недеструктивными методами – без использования инструментов для резки металла и взрывчатых веществ.

В настоящее время миллионы человек по всему миру ежедневно используют банкоматы для снятия наличных, пополнения счетов, оплаты различных услуг. Люди пользуются банкоматами, не задумываясь об их аппаратной начинке, программных особенностях или безопасности. К сожалению, производители банкоматов и их непосредственные потребители, банки, тоже уделяют вопросам защищенности банкоматов недостаточно внимания. Это подтверждается ростом числа хищений наличных из банкоматов недеструктивными методами – без использования инструментов для резки металла и взрывчатых веществ.

Чтобы понять, почему это происходит, давайте для начала разберемся, что же такое банкомат.

Про железо

Банкомат – это, по сути, конструктор. Изготовитель комплектует его из устройства выдачи наличных (диспенсера), картридера и других модулей, производимых различными компаниями. Модули помещаются в корпус, состоящий, как правило, из двух частей – верхней, именуемой кабинетом или сервисной зоной, и нижней, сейфовой.

В свою очередь кабинет содержит такие модули, как системный блок (да-да, обычный системный блок, иногда даже в таком же корпусе, что и типичный домашний компьютер), криптоклавиатура (EPP или encrypted PIN-pad), картридер и прочее. В сервисной зоне оказывается всё то, что, по мнению производителя банкомата, не дает возможности добраться до денег. Вероятно, по этой причине крышка кабинета пластиковая, а от несанкционированного проникновения в сервисную зону защищает лишь простенький замок. Кстати, и замки в сборе, и отдельно ключи можно легко купить в интернете, так как каждый производитель для своих устройств устанавливает одинаковые замки, а большинство банков, как правило, не думают об их замене на уникальные.

Сейф защищен гораздо лучше – это «бутерброд» из стали и бетона с двумя типами замков, кодовым (электронным или лимбовым, иногда встречаются электромеханические) и ключевым – как правило, сувальдным. В сейфе располагаются устройства, имеющее непосредственное отношение к деньгам, – диспенсер, из которого наличные выдаются, и модуль для приема наличных.

Все устройства подключены к системному блоку, который в данном случае выполняет функцию хоста (так мы его и будем называть), через порты USB или RS232 (часто называемый COM-портом). Иногда эти порты расположены непосредственно на системном блоке, а в случае нехватки портов используется USB/COM-разветвитель. На старых моделях банкоматов, которые, надо сказать, все еще можно встретить, применялся способ подключения через SDC-шину.

Про программное обеспечение

Набор программного обеспечения, который можно встретить практически в каждом банкомате, прост:

- операционная система,

- ПО для управления модулями банкомата,

- ПО, используемое для взаимодействия с пользователем (клиентом банкомата или оператором),

- ПО для связи с процессинговым центром (который обеспечивает информационную и технологическую стороны транзакции),

- антивирус или ПО для контроля целостности системы.

В принципе, этого достаточно для выполнения банкоматом его непосредственных функций, но некоторые банки зачем-то устанавливают на него Acrobat Reader версии 6.0, Radmin, TeamViewer и прочее ненужное и даже опасное в некоторых случаях ПО.

В качестве операционной системы подавляющее большинство банкоматов до сих пор используют… Windows XP! Несмотря на то, что Microsoft прекратил выпуск обновлений безопасности для этой ОС в апреле 2014 года. Само собой, все уязвимости нулевого дня (0-day) для этой системы так и останутся неустраненными. Инженеры, обслуживающие банкоматы, зачастую считают, что если банкомат работает, то лучше его и «не трогать» (читай: «не обновлять»). Как следствие, на некоторых кэш-машинах до сих пор можно встретить незалатанную критическую уязвимость MS08-067, которая дает возможность удаленного выполнения кода.

Модули банкомата реализованы на микроконтроллерах с операционными системами реального времени (RTOS), что особенно печалит парней с IDA Pro, так как статический анализ слабо применим к таким системам.

Что ж, этой информации злоумышленникам, в принципе, достаточно, чтобы начать взлом.

Про зловредов

В 2009 году банкоматный мир всколыхнуло появление троянца Backdoor.Win32.Skimer: это была первая вредоносная программа, нацеленная на банкоматы. Skimer атаковал банкоматы конкретного производителя – одного из лидеров рынка. С помощью зловреда злоумышленники опустошали диспенсер, а также получали данные с пластиковых карт, обработанных в зараженном банкомате. С тех пор банкоматы разных производителей неоднократно подвергались воздействию зловредов.

В схеме кражи денег из банкоматов с помощью вредоносных программ можно выделить четыре принципиальных этапа:

- Злоумышленник получает доступ к машине, локальный или удаленный.

- Производится инжектирование вредоносного кода в систему банкомата.

- Как правило, за заражением следует перезагрузка банкомата. Система перезагружается, казалось бы, в штатный режим, но в то же время оказывается под контролем вредоносной программы, т.е. злоумышленников.

- Заключительный этап, т.е. цель всего действа, – хищение денег.

Получить доступ к внутренностям банкомата – не такая уж сложная задача, что и продемонстрировали эксперты на международном форуме по информационной безопасности Positive Hack Days. Заражение тоже более или менее понятно – произвольный код может быть выполнен на незащищенной (или защищенной недостаточно) системе. С получением денег вроде бы тоже никаких вопросов – интерфейс зловреда, как правило, открывается по нажатию на пин-паде определенных сочетаний клавиш или по вставке «своей» карты, а дальше только и знай себе, что подставляй карманы.

Мы сконцентрируемся на том, каким образом вредоносная программа может подчинить себе банкомат.

Про стандарт XFS

Итак, злоумышленники заразили системный блок банкомата. Что дальше?

Здесь снова нужно небольшое пояснение. Как уже было сказано, управляет банкоматом Windows-based программное приложение. В общем случае его задача сводится к организации взаимодействия пользователя (клиента или обслуживающего персонала) с процессинговым центром, который присылает банкомату команды, и оборудованием, которое эти команды выполняет. Обмен сообщениями с процессинговым центром происходит по direct connect – протоколам (NDC или DDC), пользователям досталось общение с GUI, а за работу каждого модуля банкомата отвечают соответствующие сервис-провайдеры (своеобразные шлюзы в эти модули). Для трансляции же команд в сервис-провайдеры и далее в оборудование, а также для возврата статусных сообщений, используется уровень, называемый XFS Manager – согласно концепции WOSA.

Общая схема работы банкомата в контексте стандарта XFS

XFS (CEN/XFS, а в прошлом WOSA/XFS), или eXtensions for Financial Services – стандарт, предоставляющий клиент-серверную архитектуру для взаимодействия финансовых приложений на платформе Windows с устройствами, в частности, для банкоматов. Стандарт направлен на унификацию работы ПО с любым оборудованием, независимо от производителя, и предоставляет для этой цели общий API.

Таким образом, любое приложение, разработанное с учетом стандарта XFS, может управлять низкоуровневыми объектами, оперируя лишь описанной в этом стандарте логикой. И этим приложением вполне может быть бэкдор Tyupkin или любая другая вредоносная программа.

Какие же возможности предоставляет XFS?

Например, диспенсер, наиболее интересное для злоумышленников устройство, может выдавать деньги без всякой авторизации. А в некоторых моделях банкоматов при помощи XFS можно программными способами открыть сейф и разблокировать кассеты.

Пример эксплуатации уязвимости MS08_067, позволяющей выполнить произвольный код.

Видео демонстрировалось экспертами на BlackHat Europe 2014

Применительно к картридеру XFS позволяет читать и записывать данные магнитной полосы банковской карты и даже получать историю транзакций, хранящихся на чипе EMV-карты.

Нельзя не упомянуть и криптоклавиатуру – Encrypted PIN-pad (EPP). Считается, что пин-код нельзя перехватить, потому что он вводится на пин-паде банкомата и непосредственно внутри модуля шифрования превращается в пин-блок (для этого криптоклавиатура EPP содержит ключи, пара к которым находится в аппаратном модуле безопасности банка). Однако XFS позволяет нам использовать пин-пад в двух режимах:

- открытом – для ввода различных числовых значений, например, суммы, которую требуется выдать;

- защищенном (безопасном), в который криптоклавиатура EPP переключается для ввода пин-кода и ключей шифрования.

Такая особенность позволяет реализовать атаку типа «человек посередине» (MiTM). Надо всего лишь перехватить команду от хоста к пин-паду EPP на переключение в защищенный режим и сообщить устройству, что работа продолжается в открытом режиме. В ответном сообщении пин-пад EPP передаст нажатые клавиши в виде простого текста, что и требуется злоумышленнику.

А как же аутентификация и эксклюзивный доступ? Да и спецификации на стандарт наверняка не достать?

К сожалению, это не про XFS. Никакой аутентификации этот стандарт не предусматривает, а эксклюзивный доступ к сервис-провайдерам реализован, но не ради безопасности. Это всего лишь функция однопоточной отправки команд, чтобы случайно не сломать нежную железяку путем параллельной отправки двух одинаковых команд.

Понимаете, да? Стандарт на финансовые приложения, казалось бы, но ничего про безопасность в нем нет. Где взять спецификации, чтобы в этом убедиться? В любом поисковике на запрос «ATM XFS» искомый результат окажется в выдаче одним из первых.

Про средства контроля целостности

Некоторые банки иногда используют на своих банкоматах программные средства контроля целостности, обещающие предотвращение исполнения неавторизованного кода на основе списка разрешенных, контроль подключений устройств и накопителей, а также прочие полезные в теории способы противодействия атакам.

Но не следует забывать, что это, в первую очередь, ПО, и оно, как и любое другое ПО, неидеально. Оно может быть уязвимо к таким атакам, как выход за пределы киоска (обход ограничения полноэкранного режима и получение доступа к операционной системе), обход списков разрешенных, переполнение буфера, повышение привилегий до уровня пользователя SYSTEM и другим. Как вы понимаете, зачастую имеющиеся уязвимости позволяют злодеям получить доступ к операционной системе и творить свои грязные дела.

Про недокументированные возможности

Плохие парни могут использовать и модифицированные утилиты, изначально предусмотренные разработчиками или производителями банкоматов для проверки работоспособности устройств. Одна из функций таких утилит – тестирование работы диспенсера, в том числе выдача банкнот. Для проведения такого теста инженеру нужно подтвердить свою легитимность путем открывания двери сейфа или какими-либо манипуляциями с кассетами диспенсера. Логика проста – если ты можешь открыть сейф, то у тебя есть ключ, т.е. ты лицензированный инженер или инкассатор. Но замена пары байтов в утилите на «правильные» позволяет «тестировать» выдачу без каких бы то ни было проверок.

Ещё один способ обогатиться – изменить номинал выдаваемых купюр, опять же при помощи диагностической утилиты. В результате атакующий получает из кассеты деньги с самым большим номиналом (например, 100 долларами или евро), а ПО банкомата думает, что выдает наименьший из имеющихся номиналов (пятерки или десятки). Таким образом, по карте с балансом в несколько сотен можно получить несколько тысяч.

Про black box атаки

Другой тип атак, который всё чаще и чаще освещается в новостных лентах, это так называемые black box атаки. На видеозаписях систем наблюдений это выглядит так: атакующий открывает сервисную зону, подключает к банкомату свою волшебную коробку, закрывает кабинет и уходит. Чуть позже к банкомату подходят люди, похожие на клиентов, и получают из банкомата много денег, очень много. Конечно же, свой полезный девайс злоумышленники не бросают, обязательно забирают его после того, как цель достигнута. Результат обнаруживается, как правило, через несколько дней: сотрудники банка, увидев опустевшие кассеты и не содержащие соответствующих записей логи, хватаются за голову в попытках понять, что же произошло.

Но никакой магии в этом нет – подключая к диспенсеру вместо хоста специальным образом запрограммированный микрокомпьютер, атакующие обходят любые меры по обеспечению безопасности, реализованные на хосте, – антивирусы, средства контроля целостности, включая полное шифрование диска и т.д.

Про небезопасность коммуникаций

Как уже было сказано выше, в качестве канала передачи данных между системным блоком и устройствами может использоваться USB, RS232 или SDC. Пожалуй, ничего не помешает злоумышленникам послать нужные команды напрямую в порт устройства, минуя его сервис-провайдер. Интерфейсы стандартные, часто никакие специфические драйверы для них не нужны. Также никакой авторизации не предусмотрено, что, по сути, делает эти незащищенные проприетарные протоколы легкой добычей – просто слушай и повторяй. Как результат – прямое управление модулями банкомата, использование недокументированных возможностей (например, изменив для этого прошивку модулей). Кроме того, злоумышленники могут использовать программный или аппаратный анализатор трафика, установив его непосредственно на порт интересующего устройства, например, картридера, с целью получения передаваемых данных. И такой анализатор будет достаточно сложно обнаружить.

Прямое управление диспенсером позволяет опустошить кассеты банкомата, при этом никаких записей в логах, которые ведет ПО банкомата, не будет.

Типичный пакет – команда на выдачу одной банкноты из первой кассеты диспенсера

Для непосвященных это выглядит как магия. В этой магии, как и в каждом фокусе, есть три акта, или действия: набор денег из кассеты, открывание шаттера (шторка, из-за которой деньги «выглядывают») и предъявление денег клиенту.

[youtube https://www.youtube.com/watch?v=ksEmXuV324I&w=560&h=315]Пример black box атаки на банкомат,

видео подготовлено экспертами для демонстрации на BlackHat Europe 2014

Аппаратные скиммеры – это прошлый век. Прямое подключение позволяет читать и записывать магнитную полосу банковской карты. В качестве прямого подключения можно использовать и готовые программные анализаторы трафика, которые легко найти в интернете. Как рассказал один мой знакомый, в одном немаленьком банке все банкоматы использовались как скиммеры – злоумышленники, обнаружив уязвимость в сети банка, установили на банкоматы утилиту USB-сниффер, с помощью которой они собирали все данные пластиковых карт в открытом виде в течение пяти лет! Кто знает, может быть там побывала и ваша карта.

Перехваченные данные Track2 карты

Про сеть

Соединение между банкоматами и процессинговым центром может защищаться различными способами. Например, при помощи аппаратного или программного VPN, или с использованием SSL/TLS-шифрования, посредством межсетевого экранирования, а также MAC-authentication, реализованной в xDC-протоколах. Однако, все эти меры порой кажутся банкам настолько сложными, что никакой защиты сети не используется вовсе.

В таких случаях злоумышленник может осуществить атаку типа «человек посередине», в результате которой в его руках окажутся и данные банковской карты, и все деньги из банкомата. Для её осуществления необходим удаленный доступ к устройству. Его получают, как правило, используя какие-либо уязвимые сервисы, доступные из интернета, а также средства социальной инженерии. Физический доступ к сетевому оборудованию, в том числе к Ethernet-кабелю банкомата, тоже подойдет.

На пути к настоящему процессинговому центру появляется поддельный, который и отправляет команды программному обеспечению банкомата на выдачу купюр. Причем снимать деньги можно по любой карте, даже по просроченной и с нулевым балансом, главное, чтобы поддельный процессинг «знал» ее. В качестве фальшивого процессингового центра может использоваться как самоделка, поддерживающая общение с банкоматом по xDC-протоколам, так и симуляторы процессинговых центров, изначально предназначенные для проверки сетевых настроек (очередной «подарок» злодеям от вендора).

Команды на выдачу 40 банкнот из четвертой кассеты, отправленные с поддельного процессинга и сохраненные в логах ПО банкомата. Выглядят почти как настоящие

Где же злоумышленники находят банкоматы, которые можно атаковать через сеть? Сканируют все сети около себя или покупают информацию на подпольных форумах?

Оказывается, можно просто составить правильный запрос в поисковую систему www.shodan.io (экспертам этот сканер Интернета вещей хорошо известен). Данных, собираемых этим сканером, как правило, достаточно для подобных атак.

#Shodan shows thousands of exposed ATMs potentially vulnerable to a network attack @_endless_quest_ #TheSAS2016 pic.twitter.com/9E3SSYwG89

— Eugene Kaspersky (@e_kaspersky) 9 февраля 2016 г.

Или можно просто внимательно осмотреть банкоматы в торговых и офисных центрах.

Иногда для доступа к системе банкомата даже не нужно открывать его – коммуникации располагают снаружи

Кто виноват и что делать

Эта часть обычно самая грустная, и вот почему.

Когда мы в процессе работ по анализу защищенности банкоматов обнаруживаем уязвимости, то, конечно же, отправляем вендору уведомление с описанием недостатков и способов их устранения. И часто ответы вызывают недоумение:

«The vulnerabilities are essentially normal specifications of the card readers and not unexpected. As long as the ATM is running within normal parameters, these problems cannot possibly occur.»

(Перевод: «Уязвимости относятся к стандартным техническим параметрам картридеров и не являются чем-то неожиданным. Пока банкомат работает с в рамках стандартных параметров, возникновение таких проблем невозможно».)

«However this vulnerability is inherent in the USB technology and is expected be mitigated by the use of appropriate physical controls on access to the ATM top box.»

(Перевод: «Тем не менее, данная уязвимость присуща технологии USB и должна быть нейтрализована путем применения соответствующих мер, физически ограничивающих доступ к верхнему отделению банкомата».)

«We regret informing you that we had decided to stop producing this model more than 3 years ago and warranties for our distributors been expired.»

(Перевод: : «К сожалению, должны сообщить вам, что мы решили прекратить производство этой модели более чем 3 года назад, и гарантии для наших дистрибуторов истекли».)

Действительно, почему вендоров должно беспокоить, что снятые с гарантии банкоматы все еще используются банками по всему миру, и физическая безопасность их зачастую оставляет желать лучшего? К сожалению, реальность такова, что производители заинтересованы только в продаже новых товаров, но не в устранении недостатков в действующих системах, а банки не способны справиться с текущими проблемами самостоятельно в силу отсутствия необходимых компетенций.

К счастью, некоторые производители понимают, насколько опасна возможность несанкционированного использования банкоматов, и выпускают обновления безопасности. В качестве мер противодействия атакам на диспенсер применяются двусторонняя аутентификация и криптография (но тут следует помнить, что не всякая криптография – правильно реализованная криптография).

Однако, как показывает действительность, существующие компенсационные меры могут уберечь банкомат от зловредов, но против black box или сетевых атак они бессильны. Огромное количество недостатков безопасности и уязвимостей, для эксплуатации которых не требуется каких-либо специфических знаний, делает денежные машины желанной целью для жаждущих незаконного обогащения.

Выход есть

Тем не менее, производители банкоматов в силах снизить риски атак на банкоматы.

- Во-первых, следует пересмотреть стандарт XFS с упором на безопасность, а также внедрить двустороннюю аутентификацию между устройствами и легитимным ПО, что позволит снизить вероятность несанкционированной выдачи денег при помощи троянцев и прямого управления модулями банкомата злоумышленниками.

- Во-вторых, необходима реализация «доверенной выдачи» для исключения возможности атак с подменой процессингового центра.

- В-третьих, надо реализовать криптографическую защиту и проверку целостности передаваемых данных между всеми устройствами банкомата.

А что делать банкам? Действовать!

Заставить тех, кто продает банкоматы и ПО, делать их защищенными. Уязвимости должны быть устранены производителем в кратчайшие сроки, надо ему об этом сообщать почаще. В качестве мер противодействия взлому банкоматов необходимо активировать все имеющиеся средства защиты. Заполненный лист самопроверки PCI DSS не является серебряной пулей и точно не защитит банкоматы от атак, а банк – от финансовых и репутационных потерь. Проактивная защита, включающая регулярный анализ защищенности банкоматов и тестирование на проникновение, лучше (и часто значительно дешевле), чем инциденты и их расследования.

Помните, враг не дремлет.

Всего вам самого безопасного!

PS: во время подготовки этого текста ни один банкомат не пострадал.

PPS: обзор проблем защищенности финансовых устройств не является учебным пособием.

ATM Security — атаки черного ящика. Атаки черного ящика банкоматов — это… | Арун Томас

Атаки «черного ящика» на банкоматы — это преступления в банковской системе, совершаемые киберпреступниками с помощью банкоматов. Киберпреступники проделали отверстие в верхней части банкомата, чтобы подключить к банкоматам внешнее устройство, называемое черным ящиком. Обнаружив банкомат во внутренней системе банкомата, киберпреступники отключают его от внутренней сети банкомата и подключают к внешнему устройству. Затем черный ящик работает как посредник между киберпреступниками и банкоматом.У киберпреступников теперь будет полный доступ к выводу денег. Они используют черный ящик, чтобы дать команду банкомату выпустить валюту.

Черный ящик, который злоумышленники используют для атак на банкоматы, представляет собой одноплатный компьютер. Такие устройства, как Raspberry Pi, используются для выполнения определенных задач. Устройства «черный ящик» называются волшебными устройствами, которые блокируют все программы безопасности банкоматов. Некоторые из программных ценных бумаг, используемых в банкоматах, — это контроль целостности, полное шифрование диска и антивирусные инструменты.

Чтобы избежать шансов потерять черный ящик, киберпреступники искореняют основные функции черного ящика, а затем подключают его к смартфону, чтобы отправлять ему команды по сети.

Киберпреступники могут запустить процесс снятия наличных без какого-либо тестирования. Они устанавливают поврежденные утилиты в черный ящик. А черный ящик позже подключается к банкомату, чтобы получить наличные. Атаки черного ящика банкоматов в большинстве случаев не оставляют никаких журналов и следов.Атаки черного ящика не отражаются на ОС, программном обеспечении для управления приложениями или центрах обработки.

Такие детали, как светодиодный индикатор и тумблеры, можно найти на черном ящике. После того, как черный ящик прикреплен к внутренним устройствам, можно работать с программным обеспечением банкомата, или черный ящик также может полностью заменить исходное программное обеспечение банкомата. Напротив, некоторые из черных ящиков банкоматов могут захватывать такую информацию, как пароли, данные о держателях карт, коды администратора и ключи шифрования.

Атакующие «черный ящик» банкоматов или киберпреступники следуют некоторым шагам при атаке банкоматов. Одна из следующих процедур атаки — это первый шаг, на котором они устанавливают соединение между банкоматом и черным ящиком банкомата. Киберпреступники разделились на отдельные группы. Первый человек, который входит в банкомат, вскрывает верхнюю зону обслуживания клиентов банкомата и подключает к нему черный ящик. На втором этапе несколько человек, одетых как обычные клиенты, входят в банкомат и снимают в банке большую сумму наличных денег.Наконец, человек, который починил черный ящик, вынимает свое устройство и выходит из банкомата.

Должностные лица банка не смогут заметить эту нечестную игру, пока не увидят просчет между журналом снятия денег и пустым хранилищем. Таким образом, обнаружение атак «черного ящика» на банкоматы очень важно.

Вот несколько советов по выявлению атаки «черного ящика» на банкомат:

• Банкомат должен выключаться или перезагружаться, когда банкомат отключается от системы.

• Когда киберпреступники используют Черный ящик, он либо удаляется, либо остается на том же месте для проведения будущих атак. Таким образом, персонал должен иметь необходимую подготовку и знания, чтобы регулярно проверять банкомат на предмет улик. Некоторые из поведений банкоматов, атакованных «черным ящиком», — это незакрепленные или отсоединенные кабели, незакрепленные или незащищенные соединения и перенаправление кабелей.

• При снятии большой суммы денег в журналах банкоматов часто встречаются ошибки.Своевременная проверка журналов банкоматов предоставит информацию об атаках «черного ящика».

• Киберпреступники обычно нацелены на более слабые звенья, такие как небанковские банкоматы и внешние розничные банкоматы, для проведения атак с использованием черного ящика. Аппаратное и программное обеспечение банкоматов должно быть обновлено, чтобы избежать атак «черного ящика» банкоматов. Атаки черного ящика обычно требуют высококвалифицированных технических знаний и большого количества ресурсов для выполнения. Некоторые из мер, обеспечивающих безопасность от атак черного ящика, заключаются в следующем.

• Физическая защита: обеспечение достаточной физической защиты банкоматов, которые более уязвимы для атак, может снизить значительные потери.

• Обновленные системы: необходимо обновить программное обеспечение банкомата. Регулярная проверка и мониторинг помогут отследить атаки черного ящика.

• Смена оборудования: злоумышленники обычно просверливают отверстие в верхней части банкомата, поэтому необходимо регулярно обновлять аппаратные компоненты банкомата.

• Обучите служащего банка: необходимо начать обучение служащего банка последствиям и различным методам предотвращения атаки черного ящика, поскольку это позволяет служащему банка действовать вовремя.

• Отслеживание транзакций: сотрудники банка должны отслеживать суммы, снятые в банкомате.

• Защита от атаки черного ящика: аппаратное шифрование между системой банкомата и диспенсером должно быть защищено в структуре банкомата.

• Повышение безопасности данных: внедрение более надежной системы безопасности данных, которая должна включать шифрование и помогать защищать конфиденциальные данные в облаке.

Чтобы защитить вашу сеть банкоматов от атак с использованием «черного ящика» и других мошеннических действий, эксперты по банковской безопасности Netsentries разработали серию практических оценок уязвимостей, которые охватывают всю среду банкоматов.Мы можем выявить уязвимости программного обеспечения, оборудования и протокола связи, которые можно использовать, и предоставить меры по их эффективному устранению.

Посетите наш веб-сайт, чтобы узнать больше о наших услугах по оценке безопасности банкоматов.

https://www.netsentries.com/services/banking-security-assessments/atm-penetration-testing/

Банкоматы Thieves Jackpot с атакой «черного ящика» — Krebs on Security

Предыдущие статьи на KrebsOnSecurity об атаках со скиммингом банкоматов были сосредоточены на инновационных мошеннических устройствах, предназначенных для подключения к внешней стороне взломанных банкоматов.Эксперты по безопасности теперь предупреждают о появлении нового класса мошенничества со скиммингом, нацеленного на вывод наличных в банкоматах с помощью новой и сложной атаки.

Злоумышленники, ответственные за взлом «черного ящика» банкомата, использовали мобильное устройство и печатную плату на базе USB.

Речь идет о форме мошенничества с банкоматами, известной как атака «черного ящика». При нападении на черный ящик мошенники получают физический доступ к верхней части банкомата. Оттуда злоумышленники могут отключить банкомат от «ядра» (компьютера и мозга устройства), а затем подключить свой собственный компьютер, который может использоваться для выдачи команд, вынуждающих банкомат выплевывать наличные.

В этой конкретной атаке воры включили дополнительный шаг: они подключили к контроллеру печатную плату на базе USB, которая, по мнению NCR, была разработана для того, чтобы обмануть ядро банкомата и заставить его думать, что он все еще подключен к банкомату.

«Им не нужно было делать это [чтобы получить деньги], но мы предполагаем, что они думали, что этот компонент позволит им выиграть время», прежде чем владельцы банкоматов выяснили, что что-то не так, — сказал Чарли Харроу. менеджер по глобальной безопасности в NCR.

NCR сообщает, что мошенники затем подключили смартфон (оригинальный, готовый к работе Samsung Galaxy 4), который они использовали в качестве канала для удаленной отправки команд банкомату. По словам Харроу, мобильный телефон был настроен на ретрансляцию команд через службу динамического IP.

«Это означало, что настоящий злоумышленник, отправляющий команды, находился где-то далеко от банкомата», — сказал Харроу.

Зачем похитителям банкоматов настроить его так, чтобы команды выдачи можно было отдавать только удаленно, когда сообщникам по-прежнему необходимо присутствовать у взломанного банкомата, чтобы забрать деньги? Хэрроу полагает, что это так, чтобы босс, ведущий преступную операцию, мог стрелять.

«У воров нет чести, и эти ребята делегируют ответственность», — заметил Харроу. «Таким образом, у вас будет мистер Биг в убежище, который отправляет команды, а мулы — это те, что стоят у банкоматов. Таким образом, мул, у которого есть черный ящик, не сможет активировать атаку, если он не получит команду от мистера Биг, и мобильный телефон — лучший способ сделать это ».

Компонент мобильного телефона также затруднил следователям задачу собрать воедино, как злоумышленники передавали команды на банкомат.

«Мобильный телефон был просто средством передачи команд с удаленного сервера, поэтому мы понятия не имели о командах, отправляемых на дозатор», — вспоминает Харроу. «Нам потребовалось время, чтобы выяснить, как они проводили эту атаку».

NCR отмечает, что атаки «черного ящика» — это одна из двух «логических» атак, наблюдаемых до сих пор против банкоматов. Другой тип логической атаки использует вредоносное программное обеспечение, которое аналогичным образом «разыгрывает» банкомат, заставляя его выплевывать наличные. В обоих случаях атаки возможны, потому что воры могут получить физический доступ к верхней части банкоматов, где расположены порты USB.

«Это одна из двух логических атак, которые мы наблюдаем все чаще», — сказал Оуэн Уайлд , директор по глобальному маркетингу NCR, отметив, что до сих пор компания наблюдала только две атаки типа «черный ящик», включая эту. «На данный момент мы наблюдаем гораздо больше атак вредоносных программ, чем атак« черного ящика ». Атака вредоносным ПО для банкоматов проще, потому что вам не нужно оборудование. Но, в принципе, нет причин, по которым взлом «черного ящика» не мог бы стать более распространенным явлением «.

Чтобы предотвратить физический доступ, который позволяет злоумышленникам совершать логические атаки, NCR призывает клиентов, которые планируют развертывать банкоматы в необслуживаемых зонах, рассматривать настенные устройства, а не отдельные.Компания также недавно выпустила обновление программного обеспечения для своих банкоматов, которое усиливает шифрование, используемое для управления обменом данными между банкоматом и ядром банкомата. Что еще более важно, обновление изменяет систему таким образом, что обмен ключами шифрования между этими двумя компонентами осуществляется только тогда, когда дозатор получает определенную последовательность аутентификации.

«Учитывая все обстоятельства, это довольно дешевое нападение», — сказал Харроу. «Если вы знаете, какие команды нужно отправлять, это относительно просто сделать.Вот почему необходима лучшая аутентификация ».

Харроу сказал, что обновление также делает так, чтобы базовая прошивка, которая питает ядро банкомата, не могла быть откатана до предыдущих версий прошивки. По словам Харроу, похитители банкоматов в Мексике сделали именно это во время недавней атаки, которая пыталась отменить обновления безопасности, которые были включены в недавнее обновление программного обеспечения.

Если вам понравилась эта история, посмотрите мою текущую серию о скиммерах для банкоматов.

Теги: скиммер с черным ящиком, Charlie Harrow, NCR, Owen Wild

Эта запись была опубликована во вторник, 6 января 2015 г., в 11:37 и находится в разделе «Все о скиммерах».Вы можете следить за любыми комментариями к этой записи через канал RSS 2.0. И комментарии и запросы в настоящий момент закрыты.

Diebold Nixdorf предупреждает о новом классе атак «черного ящика» на банкоматы в Европе

Производитель банкоматовDiebold Nixdorf предупреждает банки о новом типе атаки «черного ящика» на банкоматы, которая недавно была замечена и использовалась по всей Европе.

Атаки «черного ящика» на банкоматы — это разновидность атаки с использованием джекпота, когда киберпреступники заставляют банкомат выплевывать наличные.Атака с использованием джекпота может быть проведена с помощью вредоносного ПО, установленного на банкомате, или с помощью «черного ящика».

Атака черного ящика — это когда злоумышленник отстегивает внешний корпус банкомата, чтобы получить доступ к его портам, или вырезает отверстие в корпусе для прямого доступа к его внутренней проводке или другим скрытым разъемам.

Используя эти точки доступа, злоумышленник затем подключает устройство «черный ящик» — обычно ноутбук или плату Raspberry Pi — к внутренним компонентам банкомата, которые они используют для отправки команд банкомату и выдачи наличных денег из банкомата. кассеты для хранения.

Атаки с использованием джекпота «черный ящик» на банкоматах происходят уже более десяти лет. Они были чрезвычайно популярны среди преступных группировок, поскольку этот метод дешевле и проще в применении, чем использование оборудования для снятия снимков банкоматов, клонирования карт и необходимости отмывания денег — процесс, который обычно занимает месяцы.

Атаки «черного ящика» позволяют неопытным злоумышленникам быстро приобрести необходимое им оборудование «черный ящик» и вредоносное ПО и начать разыгрывать банкоматы в течение нескольких дней.

Новые атаки на банкоматы ProCash 2050xe

В сообщении системы безопасности, отправленном в среду, Diebold Nixdorf, крупнейший в мире производитель банкоматов, сообщил, что его исследователям стало известно о новом варианте атак методом черного ящика, который используется в некоторых странах по всему миру. Европа.

Diebold Nixdorf сообщает, что новые атаки были замечены только против банкоматов ProCash 2050xe [PDF], когда злоумышленники подключались к устройству через порты USB. Компания поясняет:

Diebold Nixdorf PRoCash 2050xe ATM

Изображение: Diebold Nixdorf, CGTrader«В недавних инцидентах злоумышленники сосредоточили внимание на наружных системах и разрушают части фасции, чтобы получить физический доступ к головному отделению.Затем отключили USB-кабель между диспенсером CMD-V4 и специальной электроникой или кабель между специальной электроникой и банкоматом. Этот кабель подключается к черному ящику злоумышленника для отправки незаконных команд выдачи ».

Но это не был метод, который привлек внимание Дибольда Никсдорфа. В то время как злоумышленники обычно использовали вредоносное ПО или свой собственный код для взаимодействия с банкоматом. Производитель банкоматов заявил, что во время этих недавних атак злоумышленники, похоже, получили копию программного обеспечения (прошивки) банкомата, которое они установили на черный ящик и использовали для взаимодействия с банкоматом.

«Расследование того, как эти детали были получены мошенником, продолжается», — сказали в компании. В настоящее время Diebold Nixdorf считает, что злоумышленники могли подключиться к банкомату и обнаружили, что его программное обеспечение небезопасно хранится на незашифрованном жестком диске.

Техника, использованная в недавних атаках в Бельгии

Источник в банковской сфере сообщил сегодня ZDNet, что предупреждение Diebold Nixdorf является прямым результатом расследования серии атак с использованием джекпота через банкоматы, которые произошли в Бельгии в прошлом месяце, в июне. 2020.

Атаки вынудили бельгийский сберегательный банк Argenta закрыть 143 банкомата в прошлом месяце после двух таинственных атак по розыгрышу джекпота через банкоматы, одну в июне и одну в прошлые выходные.

В атаках, которые считаются первыми в истории Бельгии инцидентами с джекпотом, использовался метод, описанный в предупреждении Diebold Nixdorf: злоумышленники подключались к банкомату через USB и опорожняли банкомат. По сообщению Brussels Times, которая сообщила об инцидентах, нападению подверглись только банкоматы Diebold Nixdorf.

В сегодняшнем интервью Мануэль Пинтаг, аналитик по кибербезопасности и эксперт по банковскому мошенничеству Telefonica, сказал ZDNet, что этот конкретный метод применялся и раньше, хотя и не в Европе, а в Латинской Америке.

Мошенников приобрели проприетарное программное обеспечение Diebold для «джекпота» банкоматов

Diebold Nixdorf, которая в прошлом году заработала 3,3 миллиарда долларов на продажах и обслуживании банкоматов, предупреждает магазины, банки и других клиентов о новой аппаратной форме «джекпота» — отраслевом термине, обозначающем атаки, которые воры используют для быстрого опустошения банкоматов.

В новом варианте используется устройство, на котором работают части фирменного программного стека компании. Затем злоумышленники подключают устройство к внутренним устройствам банкомата и выдают команды. Успешные атаки могут привести к потоку наличных денег, иногда выдающемуся до 40 купюр каждые 23 секунды. Устройства прикрепляются либо путем получения доступа к ключу, который открывает корпус банкомата, либо путем сверления отверстий или иного взлома физических замков, чтобы получить доступ к внутренним устройствам машины.

В предыдущих атаках с джекпотом подключенные устройства, известные в отрасли как черные ящики, обычно вызывали программные интерфейсы, содержащиеся в операционной системе банкомата, для передачи команд, которые в конечном итоге достигли аппаратного компонента, выдающего наличные.Совсем недавно компания Diebold Nixdorf наблюдала серию атак с использованием черных ящиков, в которых использовались части проприетарного программного обеспечения компании.

«Некоторые из успешных атак демонстрируют новый адаптированный Modus Operandi в отношении того, как осуществляется атака», — предупредил Diebold Nixdorf в активном предупреждении безопасности, которое было выпущено на прошлой неделе и передано Ars представителем компании. «Хотя мошенник все еще подключает внешнее устройство, на данном этапе нашего расследования выясняется, что это устройство также содержит части программного стека атакованного банкомата.”

В сообщении сказано в другом месте:

В целом, джекпот относится к категории атак, направленных на незаконное получение наличных в банкомате. Вариант джекпота «черный ящик» не использует программный стек банкомата для выдачи денег с терминала. Вместо этого мошенник подключает свое собственное устройство, «черный ящик», к диспенсеру и направляет связь напрямую на устройство обработки наличных.